三星Galaxy手机近日曝高危漏洞,黑客可暗中监控用户的摄像头和麦克风,读取输入和传出的短信以及安装恶意应用程序,影响全球超过6亿三星手机用户。

漏洞描述

该漏洞存在于三星定制版SwiftKey输入法的更新机制中,运用于三星Galaxy S6,S5,以及其他几个Galaxy系列手机中。当下载更新软件时,三星设备并不会对该可执行文件进行加密处理,这就使得攻击者有机会修改其上行流量(如位于同一个Wi-Fi网络的),用恶意攻击载荷来替代合法的文件。该漏洞是在周二的伦敦黑帽安全大会上被一名来自nowsecure安全公司的研究员-Ryan威尔顿所证实的。

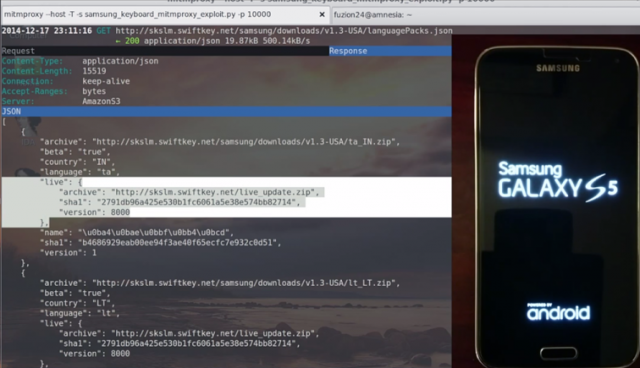

手机预装的三星输入法,为三星定制版SwiftKey,其会定期查询授权服务器对于键盘APP以及其他附加的语言包是否有效可用。攻击者在中间人的位置可以冒充服务器并发送一个包含恶意有效载荷的响应,使其注入到一个语言包更新程序中。因为三星手机为更新程序提供了特殊的提升权限,因此恶意有效载荷就能够有效避开保护系统,进入谷歌的Android操作系统,。

令人惊讶的是,在键盘更新过程中ZIP存档文件的发送并不是通过传输层安全加密进行保护的,因此极易受到中间人的篡改。系统设计者要求将这个文件的内容与之前发送到手机上的清单文件进行匹配,但这个要求对于安全并没有起到有效的意义。根据这个解决措施,Welton给易受攻击的手机发送了冒充的清单文件,其中包含恶意有效载荷的SHA1 hash。他还提供了很多有关潜在漏洞方面的细节等等。

Welton称无论手机配置什么样的键盘,漏洞都是存在的——即使不用三星的输入法键盘,攻击仍然可能发生。在攻击实践方面,利用这个漏洞对于攻击者来说需要耐心,因为他们必须等待更新机制启动时,或是手机开启,以及间隔时段才可以进行攻击。

影响范围

Welton说他已经确认该漏洞主要活跃在三星Galaxy S6的Verizon和Sprint网络,Galaxy S5的T-Mobile,以及Galaxy S4 Mini的AT&T。据报道Welton已经向三星,谷歌,以及美国CERT提出此漏洞,该漏洞被命名为“CVE-2015-2865”。这个漏洞的源头在SwiftKey提供的软件开发工具包中,但它也涉及到三星在其Galaxy系列手机中实现它的方式。

官方声明

在一份电子声明中,SwiftKey官方写道:

“我们已经看到关于使用SwiftKey SDK的三星库存键盘的安全问题报告。我们可以保证,SwiftKey键盘APP在谷歌Play store或苹果APP store都可以使用,并不受此漏洞的影响。我们非常重视这方面的报道,目前正在进一步调查。”

研究人员称,三星已向移动网络运营商提供了一个补丁,但他无法了解这些主要的运营商是否应用了此补丁。正如ARS在之前已经报道过,运营商一直未能及时提供安全更新。

原创文章,作者:老D,如若转载,请注明出处:https://laod.cn/626.html